Anno 2016 beschikken we in ons dagelijks leven over vele digitale toepassingen. Deze bieden ons mogelijkheden waar we voorheen niet eens bekend mee waren. Ook in ons werk. Zo werken we steeds meer tijd-, plaats- en apparaatonafhankelijk. Los van dat deze mogelijkheden een hoop kansen bieden, zorgen ze ook voor een hoop bedreigingen. Denk aan: datalekken, phishing, hacking, identiteitsfraude, spionage, cybercrime, et cetera. Deze gevolgen gaan

hand in hand met de digitaliserende wereld. Een kleine greep uit de vele berichten: ‘Apeldoorn lekt privégegevens burgemeester en wethouders’, Datalek gemeente Utrecht; persoonsgegevens burgers op straat’, ‘Dagelijks een datalek bij gemeenten’, ‘Privédata duizenden inwoners Rotterdam en Oegstgeest gelekt’, ‘Website gemeente Ede gehackt’* en ga zo maar door. Niet gek dat staatsecretaris Dijkhoff onlangs de noodklok heeft geluid over deze toenemende cyberdreigingen. De hamvraag is: hoe krijg je grip op informatiebeveiligingsincidenten?

Gemeenschappelijke deler

Als we kijken naar informatiebeveiligingsincidenten, zien we dat ze veel zaken gemeen hebben, en dat het in veel gevallen gaat om, het woord zegt het al: informatie. En dan met name informatie met een bepaalde (gevoelige) waarde, zoals persoons- of bedrijfsgegevens. En elke organisatie heeft informatie met (voor hen) veel waarde. Bij gemeenten gaat dit veelal om persoonsgegevens van burgers. Deze informatie is zo waardevol dat ze goed beveiligd moeten worden tegen kwaadwillenden, (Artikel 13 in de Wbp en artikel 32 in de AVG). Informatiebeveiligingsincidenten zijn er in verschillende soorten en maten. Om hier meer grip en zicht op te krijgen heb ik een onderverdeling gemaakt in 5 categorieën:

- Openbaarmaking van niet-openbare informatie

Hierbij gaat het om het expres of onbedoeld openbaar maken (lekken) of wissen van niet-openbare informatie, met inbegrip van privacygevoelige informatie. - Vermissing of diefstal van bedrijfsmiddelen

Hieronder valt diefstal of het kwijtraken van apparaten die door de gemeente worden beheerd. Denk hierbij aan het verliezen van een mobiele telefoon, tablet, laptop, toegangspasje of token. (Let op: hieronder valt dus ook BYOD, dat middels een MDM-oplossing door de gemeente wordt beheerd). - Besmetting met schadelijke software (malware/virus)

Bijvoorbeeld een besmetting van een werkstation of ander bedrijfsmiddel met schadelijke software, ook wel: malware genoemd. Hieronder worden ook virussen en cryptoware verstaan. Bijvoorbeeld door het openen van een phishingmail of een ransomware aanval, zoals onlangs nog het geval was bij een gemeente in de polder. - Een aanval op de digitale infrastructuur

Dit houdt in: een doelgerichte aanval (hack) op gemeentelijke websites, (web)applicaties of servers met het doel niet-openbare informatie te verkrijgen of de digitale infrastructuur te ontregelen, bijvoorbeeld door een DDOS-aanval. - Een storing in hardware door stroomuitval, brand of water

En tot slot, een brand of wateroverlast (lekkage) in ruimten waar zich vitale ICT-voorzieningen bevinden die leidt tot een verstoring van de dienstverlening.

Wees voorbereid!

Informatiebeveiligingsincidenten kunnen leiden tot materiële en immateriële schade voor je gemeente. Reputatieschade is de meest voorkomende vorm hiervan. Maar ook een vorm die grotendeels te voorkomen is door goed voorbereid ze zijn, zodat je weet hoe je moet handelen in het geval zich een incident voordoet. Effectieve communicatie en crisiswoordvoering kunnen hierbij helpen. Dit staat of valt bij het hebben van informatie en vooral het op een succesvolle wijze gebruiken ervan. Ik geef je graag drie tips over hoe je je succesvol kunt voorbereiden op, en omgaan met, een informatiebeveiligingsincident:

- Zorg dat je het vertrouwen bij de gemeentelijke stakeholders behoudt en/of herstelt.

Bij reputatie als overheidzijnde is vertrouwen van alle stakeholders namelijk een belangrijk onderdeel van je reputatie. Effectieve woordvoering kan daarbij helpen. - Zorg dat je een handelingsperspectief kunt bieden aan stakeholders/betrokkenen om zo (verdere) schade te voorkomen of in ieder geval te beperken.

Zorg er dus voor dat er een crisiscommunicatieplan is, met hierin de contactgegevens van verantwoordelijken. Zorg dat deze verantwoordelijken ook weten wat er van hen verwacht wordt in geval zich een incident voordoet en dit ook naleven. Communiceer hier ook intern over. - Zorg voor voldoende bewustwording en alertheid bij medewerkers en bestuurders. Dit is de belangrijkste tip, maar ook de moeilijkste.

In het merendeel van de gevallen blijkt de mens de zwakste schakel te zijn. En cybercriminelen maken slim gebruik van deze naïviteit en gemakzucht die de gemiddelde mens niet vreemd is.

Communiceer altijd

Indien je bovenstaande zaken voor alle vijf benoemde categorieën communicatief goed in richt en uitwerkt in een crisiscommunicatieplan, kun je op het moment dat zich een incident voordoet acuut acteren en de juiste stappen zetten behorend bij het type incident. Door zelf met informatie naar buiten te komen over het incident, kun je dit veel beter sturen en heb je meer grip op de situatie. Dit hoeft niet eens gedetailleerde informatie te zijn, maar zorg in ieder geval dat je communiceert over het proces. De reputatie van je gemeente staat of valt bij de juiste wijze van optreden tijdens een incident.

Tot slot, zorg dat je bovengenoemde categorieën een keer oefent, zodat je weet hoe je moet handelen en ieder weet wat zijn rol is.

* Apeldoorn lekt privégegevens burgemeester en wethouders https://www.security.nl/posting/489623/Apeldoorn+lekt+priv%C3%A9gegevens+burgemeester+en+wethouders Datalek gemeente Utrecht; persoonsgegevens burgers op straat https://www.rtvutrecht.nl/nieuws/1518901/persoonsgegevens-duizenden-utrechters-op-straat.html Dagelijks een datalek bij gemeenten http://www.binnenlandsbestuur.nl/digitaal/nieuws/dagelijks-een-datalek-bij-gemeenten.9540088.lynkx Privédata duizenden inwoners Rotterdam en Oegstgeest gelekt http://www.nu.nl/internet/4227550/privedata-duizenden-inwoners-rotterdam-en-oegstgeest-gelekt.html Website gemeente Ede gehackt http://nos.nl/artikel/2124494-hackers-breken-in-op-site-gemeente-ede.html

- Volkswagen krijgt berisping voor schendingen privacy in dieselschandaal - 27 juni 2025

- Cybercrimegroepen zelf gehackt: reden tot juichen? - 27 juni 2025

- AI in HR: 5 compliance-risicos en de tips voor verantwoord gebruik - 26 juni 2025

Lees ons boek

Gemeenten. Bewustzijn. Privacy.

Training

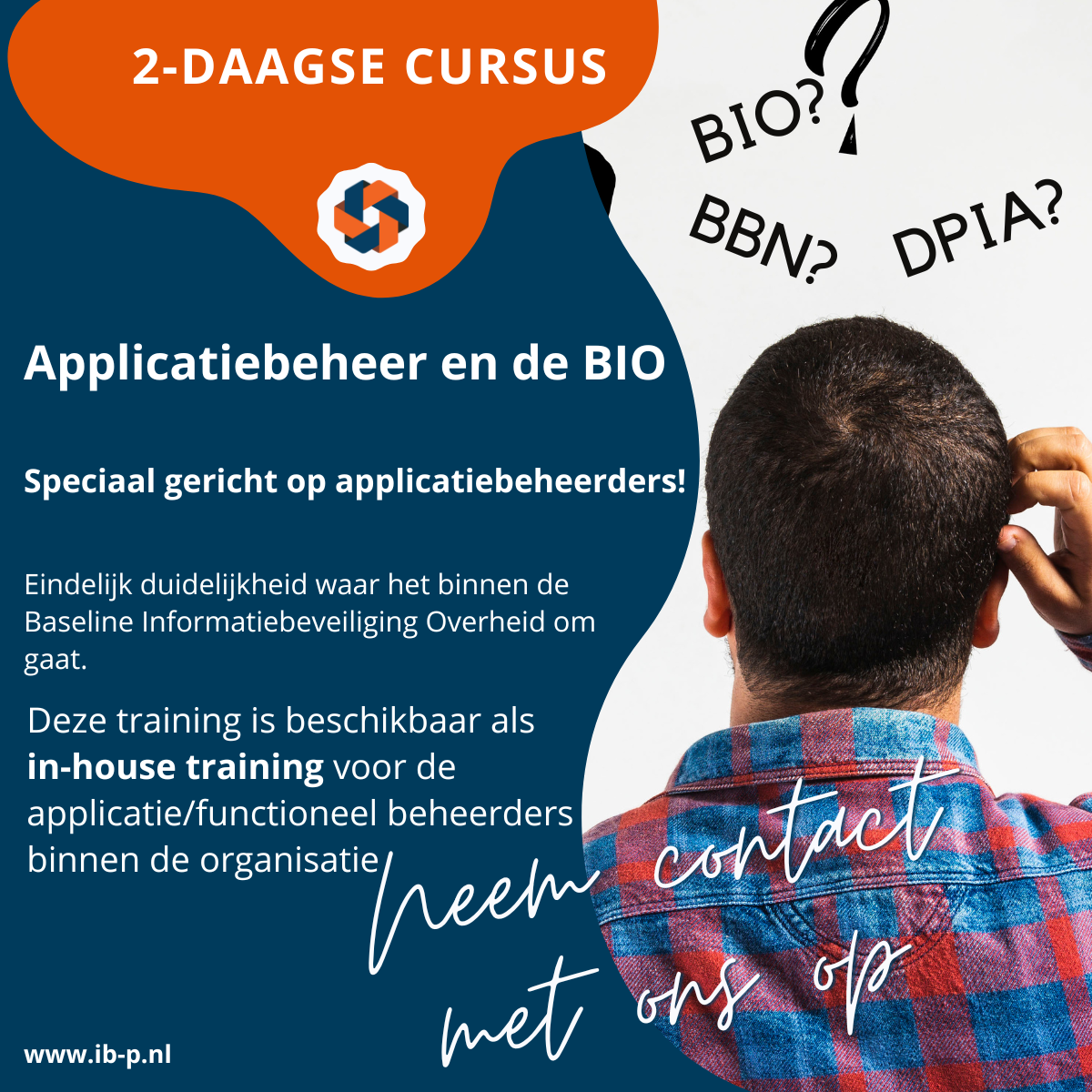

Informatiebeveiliging en Privacy voor I-adviseurs en projectleiders

Schrijf je in voor de cursus op 7 en 14 november 2023 op ons kantoor in Zwolle, of neem contact op om een in-house cursus in te plannen!

Meer blogs lezen

Informatiebeveiliging vraagt om gedragsverandering

Waarom interne audits voor privacy leiden tot verbeteringen

Wat betekent de AI-verordening voor informatiebeveiliging bij gemeenten?

De 5 meest gemaakte fouten in verwerkersovereenkomsten

Veiligheid begint met inzicht: zo geef je kwetsbaarhedenbeheer vorm