In mijn vorige blog heb ik geschreven over de toename van incidenten op informatieveiligheidsvlak. Vorige week verscheen het rapport ‘In onveilige handen’ van de Rekenkamer Rotterdam. Hierin worden harde conclusies getrokken als het gaat om de informatiebeveiliging bij de gemeente Rotterdam. Reden voor het onderzoek van De Rekenkamer was het datalek bij de gemeente vorig jaar, waarbij de privégegevens van ruim 25.000 Rotterdammers via

via internet toegankelijk bleken te zijn. Toch is er volgens de Rekenkamer sindsdien nauwelijks iets veranderd. Wat staat er precies in dit rapport? En wat kun je als gemeente doen om een dergelijk incident in de toekomst te voorkomen? Vandaag lessen uit de gemeente Rotterdam.

Lesje: hoe hack je de gemeente?

Een dergelijk incident kan leiden tot materiële en immateriële schade voor de gemeente. Waarvan reputatieschade de meest voorkomende vorm van schade is. Wellicht dat ook daarom de Rotterdamse Rekenkamer de publicatie van het rapport een week heeft uitgesteld, nadat de gemeente heeft gevraagd om het (nog) niet te publiceren. Het college van Burgemeester en Wethouders (B&W) zou bang zijn geweest dat er te veel details over die beveiliging naar buiten zouden komen.

De woordvoerder van burgemeester Ahmed Aboutaleb heeft aangegeven dat ze de zorgen van de Rekenkamer erkennen en daar zeker iets aan willen doen, maar dat als de originele versie van het rapport wordt gepubliceerd het meer een lesje ‘hoe hack je de gemeente?’ wordt. En dat is uiteraard voor niemand goed, niet voor de medewerkers en zeker niet voor de inwoners van de gemeente. Naar aanleiding van deze zorgen zijn er enkele passages herschreven, maar in technische zin heeft de Rekenkamer niks aangepast aan het rapport.

Wat blijkt?

In totaal zijn er ruim zevenhonderd kritieke datalekken in de systemen van de gemeente Rotterdam gevonden. De Rekenkamer oordeelt hard over de informatiebeveiliging van de gemeente. Volgens het rapport is ‘gevoelige informatie bij de gemeente niet in goede handen’. En niet alleen de beveiliging van de systemen schiet tekort, ook de gemeentelijke gebouwen zijn onvoldoende beveiligd volgens het rapport. Zo is het mogelijk om bij de gemeente naar binnen te lopen en achter iemand zijn computer te kruipen. Tevens zijn e-mailwisselingen makkelijk te volgen en wachtwoorden eenvoudig te kraken. Eenmaal binnen hebben hackers makkelijk toegang tot persoonsgegevens. Ook mist (voldoende) bewustwording van veiligheidsrisico’s bij de ambtenaren zelf.

En dat is niet alles. Het blijkt dat burgemeester Ahmed Aboutaleb door gebrekkige ICT-beveiliging al jaren een onnodig groot veiligheidsrisico loopt. Ondanks eerdere waarschuwingen heeft de gemeente de gaten in de beveiliging niet gedicht. Er zijn tal van beveiligingsmaatregelen genomen, echter het ontbreekt aan passende maatregelen die volgen uit systematische en actuele risicoanalyses. Volgens het rapport worden deze namelijk niet integraal en volledig uitgevoerd, ondanks het voornemen van het college van B&W om dit wel te doen. Tot slot zijn er, als gevolg van het ontbreken van centrale toetsing aan het gemeentelijk beleid, grote verschillen in de kwaliteit van de informatiebeveiliging van afzonderlijke systemen. Zie hier het gehele rapport voor alle conclusies van dit onderzoek.

Dit rapport voor de gemeente Rotterdam nog wel eens grote gevolgen hebben. Zo heeft de Autoriteit Persoonsgegevens (AP) het rapport inmiddels bij de Rekenkamer opgevraagd en zegt het kritisch te gaan bestuderen. Zij zullen onder andere kijken naar hoe Rotterdam met de beveiliging is omgegaan, of de stad aan de regels heeft voldaan en hoe er is omgegaan met de gegevens van de inwoners van Rotterdam. Indien nodig start de AP een officieel onderzoek.

Voorkomen is beter dan genezen

Niet alleen bij de gemeente Rotterdam, maar binnen de gehele overheid is betere informatiebeveiliging nodig. Door de snelle digitalisering en de ontwikkelingen van onder andere het Internet of Things, nemen de risico’s met de dag toe. Er moeten dus stevige maatregelen genomen worden om onbevoegden buiten de deur te houden. Uiteraard is er geen garantie dat je als gemeente geen slachtoffer wordt van incidenten op informatieveiligheidsvlak. Maar voorkomen blijft altijd beter dan genezen. Wat kan je als gemeente doen om de kans op een beveiligingsincident zo veel mogelijk te beperken? Onderstaand een aantal tips.

- Toets de uitvoering van de maatregelen. Het nemen van beveiligingsmaatregelen is één ding, maar het centraal toetsen ervan is een tweede. Doe je dit niet, dan bestaat de kans dat er grote verschillen in de kwaliteit van de informatiebeveiliging van afzonderlijke systemen ontstaat.

- Focus niet alleen op de technische aspecten van informatiebeveiliging, maar besteed ook aandacht aan bewustwording van medewerkers op informatieveiligheidsvlak. Dit kan bijvoorbeeld door het opzetten van een bewustwordingscampagne. Meer weten hierover? Lees hier de blog over de bouwstenen voor een goede bewustwordingscampagne.

- Wacht niet tot het kwaad al is geschiet, maar investeer in informatiebeveiliging voordat er een incident heeft plaatsgevonden.

- Leg vast welke informatiesystemen kwetsbare gegevens bevatten voor misbruik. Maak voor deze systemen periodiek een risicoanalyse, waarbij een inschatting wordt gemaakt van de kans dat een risico zich voordoet en de impact ervan. Formuleer bij deze risico’s behorende beveiligingsmaatregelen en maak een inschatting van de benodigde financiële middelen.

- Besteed voldoende aandacht aan de toegangsbeveiliging van het gemeentehuis. Zorg ervoor dat er geen onbevoegden zonder begeleiding in het gemeentehuis kunnen rondlopen.

Kortom; gebruik dergelijke incidenten als leerschool voor je eigen gemeente. Zo kunnen we gezamenlijk de informatiebeveiliging binnen de gehele overheid verbeteren. De ketting is immers zo sterk als de zwakste schakel.

Kortom; gebruik dergelijke incidenten als leerschool voor je eigen gemeente. Zo kunnen we gezamenlijk de informatiebeveiliging binnen de gehele overheid verbeteren. De ketting is immers zo sterk als de zwakste schakel.

Lees ons boek

Gemeenten. Bewustzijn. Privacy.

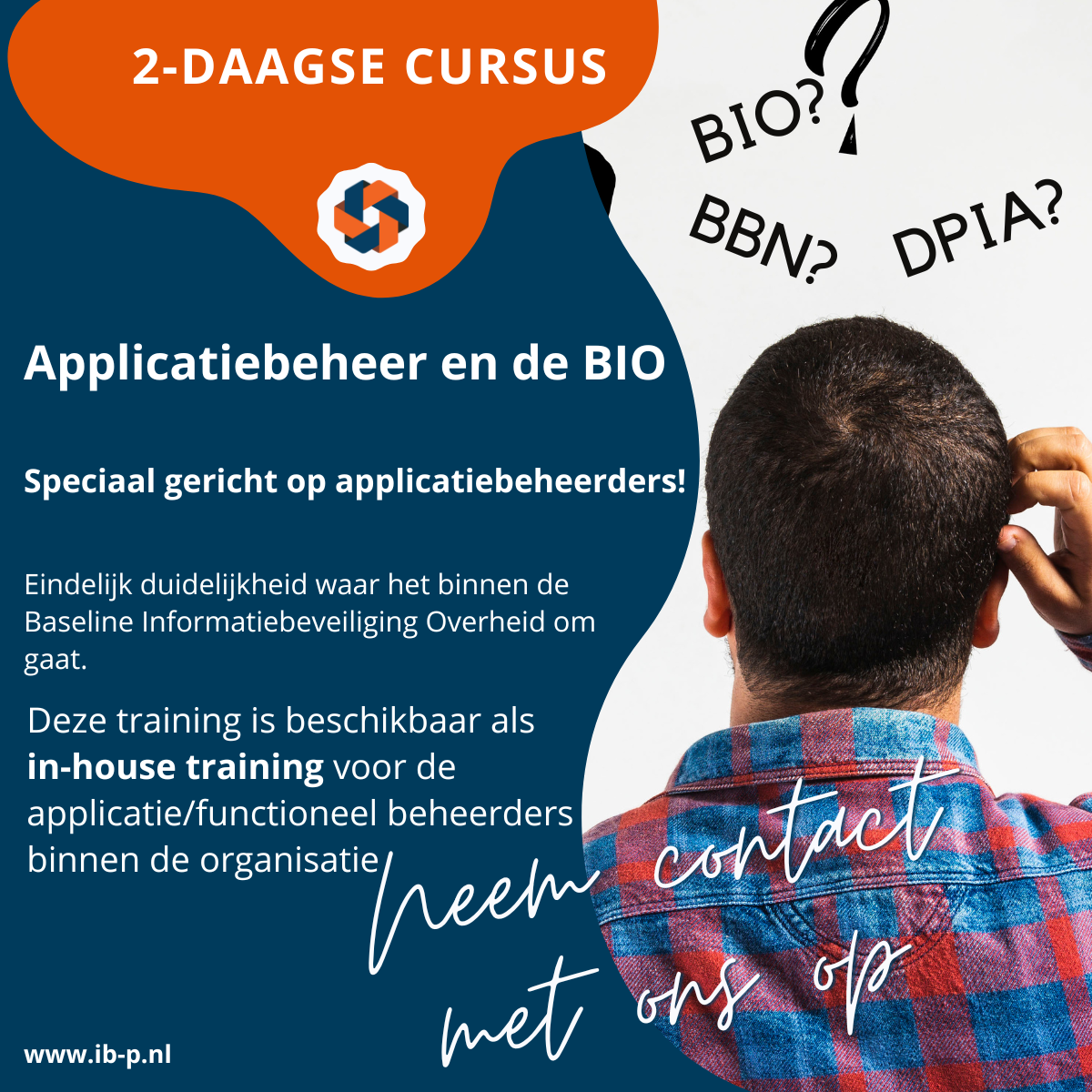

Training

Informatiebeveiliging en Privacy voor I-adviseurs en projectleiders

Schrijf je in voor de cursus op 7 en 14 november 2023 op ons kantoor in Zwolle, of neem contact op om een in-house cursus in te plannen!

Meer blogs lezen

Bedrijfscontinuïteit volgens BIO, NIS2, ISO 27001 en NEN 7510

De kracht van ambassadeurs

BCM-routekaart voor gemeenten

Inzicht in je risico’s: onmisbaar voor elke gemeente

Rapportage Datalekken AP 2023