De BIG: is jouw gemeente al klaar voor de volgende stap?

Naar aanleiding van het Diginotar-incident, is in 2013 de Baseline Informatiebeveiliging Gemeenten opgesteld, ook wel de BIG genoemd. Met als doel; meer grip op de betrouwbaarheid van de informatievoorziening en borging van de informatieveiligheid binnen gemeenten. Destijds is in de VNG Resolutie ‘Informatieveiligheid, randvoorwaarde voor de professionele gemeente’ de afspraak gemaakt dat iedere gemeente onderschrijft een informatieveiligheids-

beleid vast te stellen aan de hand van de BIG.

Daarnaast moet, vanuit de visie ‘Digitale Overheid 2017’ van minister Plasterk, de overheid in 2017 volledig digitaal zijn wat haar dienstverlening betreft. De implementatie van de BIG is daarom een goede start. Alhoewel de BIG implementatie nooit hardop onderdeel is gemaakt van deze visie, is ze informeel wel als randvoorwaarde benoemd. Immers: digitale dienstverlening moet uiteraard ook veilig zijn. Inmiddels zijn we halverwege 2017, tijd om te peilen hoe het is gesteld met de implementatie van de BIG?

De basis op orde

Als we de recente berichtgeving moeten geloven, is de BIG al (grotendeels) geïmplementeerd bij gemeenten. Zo stelt de IBD dat gemeenten in de afgelopen jaren ‘grote stappen hebben gezet in hun informatiebeveiliging’ en dat ‘met de implementatie van de maatregelen uit de BIG, de basis op orde is’. De IBD heeft zelfs een nieuwe, volgende stap aangekondigd. Maar is dit in praktijk wel zo? Heeft het merendeel van de gemeenten de voorgaande stappen eigenlijk al wel echt allemaal doorlopen? Zijn gemeenten klaar voor een volgende stap? En wat houdt deze vijfde stap dan eigenlijk in?

Mijn ervaring is dat veel gemeenten nog volop bezig zijn met de implementatie van de BIG. Al dan niet onder druk, bijvoorbeeld vanuit ENSIA (in het kader van verantwoording) of de aankomende, nieuwe privacywetgeving, de AVG (vanuit politieke aandacht). Ja, er is zeker veel werk verricht door gemeenten, maar er ligt ook nog genoeg werk op de plank, voordat we kunnen stellen dat het merendeel van de gemeenten de BIG heeft geïmplementeerd en de basis op orde heeft. Hoeveel gemeenten zullen straks met 100% score de BIG key controls uit de ENSIA zelfevaluatie vragenlijst doorlopen?

TI, Siem & SOC

De volgende stap komt naar mijn idee dan ook te snel en menig gemeenten zal hier nog niet klaar voor zijn. Desalniettemin heeft de IBD ter voorbereiding op deze volgende stap twee factsheets opgesteld over de onderwerpen ‘Threat Intelligence’ (TI) en ‘SIEM & SOC’ . TI is een manier om alle bekende informatie met betrekking tot een dreiging te ontvangen, analyseren, beheren en te delen. SIEM is een proces dat alle beschikbare informatiebeveiliging-gerelateerde informatie binnen de ICT-infrastructuur verzamelt en analyseert, en SOC is de plek binnen de organisatie die alle ICT-security gerelateerde zaken kan begeleiden en uitvoeren.

Maar hoeveel gemeenten zijn hier nu al werkelijk mee bezig? Naast alle andere verplichtingen die op gemeenten afkomen, denk aan het eerder genoemde ENSIA en de AVG? In het jaaroverzicht heeft de IBD dan misschien wel aangekondigd dat haar rol meer dan die van Computer Emergency Response Team (CERT) alleen wordt, maar ik vraag me toch af of ze niet te veel voor de troepen uitloopt. Mijn ervaring en mening is dat er nog genoeg werk te doen is voordat we aan deze volgende stap kunnen beginnen. Hebben inderdaad alle 388 gemeenten het complete aansluitproces doorlopen? Ik zie uit naar een IBD-bijeenkomst waarin een paar gemeenten vertellen hoe ze (bijna) alle BIG maatregelen hebben geïmplementeerd én hoe ze deze maatregelen vervolgens zijn gaan beheren.

Next step

Volgens de IBD is de volgende logische stap, na implementatie van de BIG, dus een sterkere focus op detectie en actieve preventie van incidenten. Daar kan ik het mee eens zijn. Dit wordt vormgegeven in stap vijf, wat daarmee een uitbreiding is op de huidige vier stappen van het IBD aansluit-proces , te weten:

- Het aanstellen van Algemene Contactpersonen Informatiebeveiliging (ACIB’s)

- Het aanstellen van Vertrouwde Contactpersonen Informatiebeveiliging (VCIB’s)

- Het doorgeven van IP-adressen en URL’s

- Het aanleveren van in gebruik zijnde hard- en software (gemeentelijke ICT-foto)

In het kader van deze nieuwe stap voert de IBD in 2017 een verkenning uit naar de maatregelen die noodzakelijk zijn om nieuwe risico’s het hoofd te kunnen bieden zoals het delen van actuele dreigingsinformatie tussen gemeenten en het monitoren van dreigingen via Threat Intelligence, SIEM en SOC.

Verantwoording over de BIG

Maar wat gebeurt er als je als gemeente de BIG niet (in zijn geheel) implementeert? Uiteraard neemt de kans op incidenten dan toe. En het wordt lastig om verantwoording af te leggen over zaken als BRP/ PNIK/SUWI en DigiD. Maar stel: je kiest er als gemeente voor om alleen het strikt noodzakelijke te doen en rest achterwege te laten. Heeft minister Plasterk dan een stok om mee te slaan? Uiteraard niet, daarom is de komst van ENSIA een belangrijke stap in de goede richting. Hiermee wordt de BIG namelijk ook opgenomen in de verantwoordingssystematiek én wordt de gemeenteraad ingesteld als interne toezichthouder hierop (naast de externe toezichthouders in de vorm van de diverse ministeries). Kortom, het is duidelijk dat er wat gaat veranderen aan het tempo van de BIG implementatie en de budgetten en formatie die daarvoor beschikbaar zijn.

Take it easy

De vraag is nu: opereert de IBD werkelijk onder de naïeve aanname dat (nagenoeg) alle gemeenten in 2017 de BIG hebben geïmplementeerd? Of vind de IBD, na jaren te hebben gepraat over de BIG, dat het tijd is om door te gaan naar de volgende stap naar een veilige overheid. Ik denk het laatste. Maar wat vind jij? Mogelijk heeft jouw gemeente behoefte om eerst nog extra door te praten over de BIG, voordat zij werkelijk toe is aan deze volgende stap. Kortom, ik ben benieuwd hoe ver jou gemeente is met het implementeren van de BIG? Is zij toe aan de volgende stap? Zo niet, hoeveel tijd heeft jouw gemeente nog nodig, schat je in?

Lees ons boek

Gemeenten. Bewustzijn. Privacy.

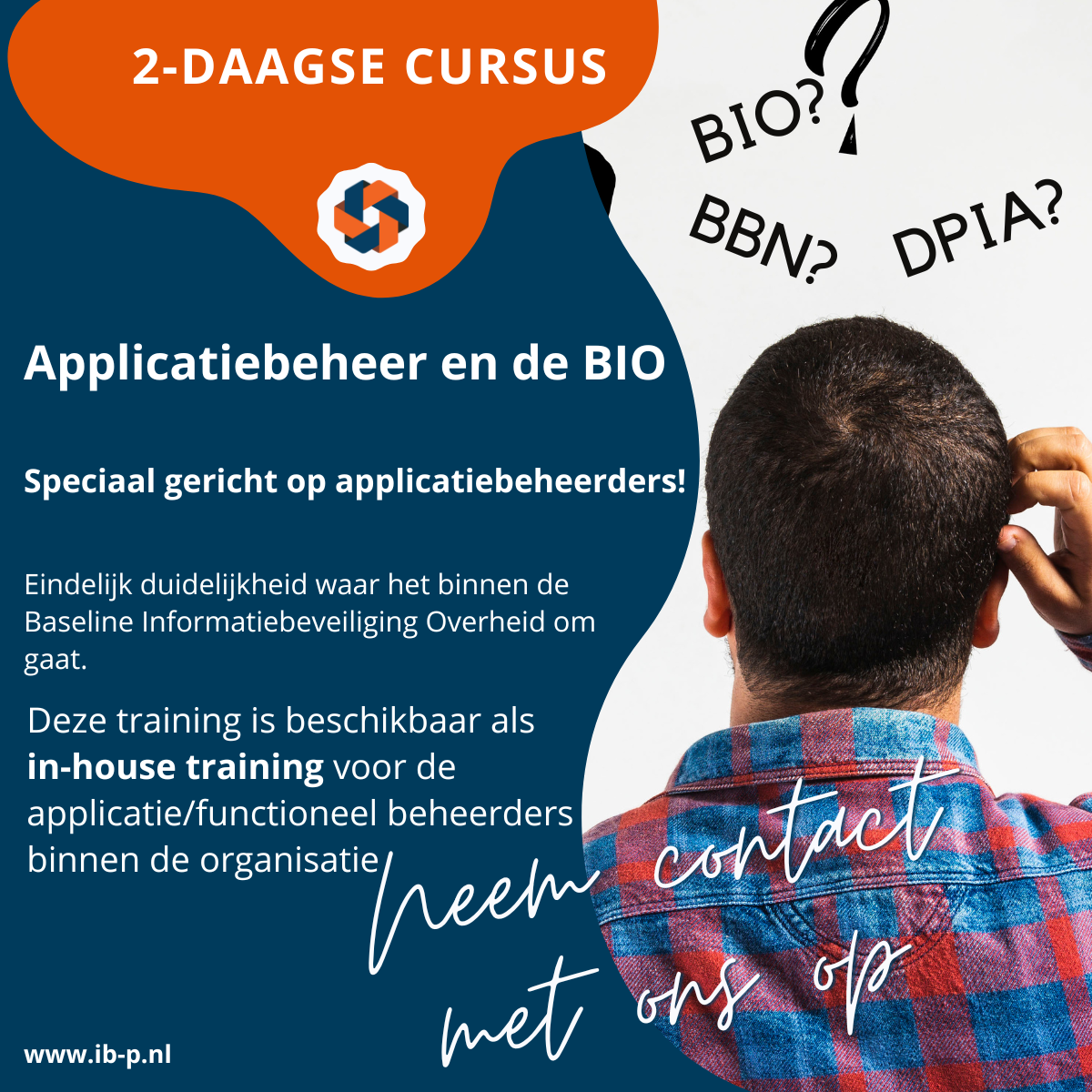

Training

Informatiebeveiliging en Privacy voor I-adviseurs en projectleiders

Schrijf je in voor de cursus op 7 en 14 november 2023 op ons kantoor in Zwolle, of neem contact op om een in-house cursus in te plannen!

Meer blogs lezen

Bedrijfscontinuïteit volgens BIO, NIS2, ISO 27001 en NEN 7510

De kracht van ambassadeurs

BCM-routekaart voor gemeenten

Inzicht in je risico’s: onmisbaar voor elke gemeente

Rapportage Datalekken AP 2023