Jouw leverancier, jouw risico: Waarom ketenrisico’s geen IT-probleem zijn

Gemeenten zijn steeds afhankelijker van leveranciers, ketenpartners en samenwerkingsverbanden. IT-dienstverleners, softwareleveranciers, cloudproviders, gemeenschappelijke regelingen, maar ook kleine nichepartijen die “even iets bouwen”. Al die partijen vormen samen jouw digitale toeleveringsketen. En precies daar gaat het steeds vaker mis.

Het Nationaal Cyber Security Centrum (NCSC) vat het scherp samen in de boodschap: jouw probleem, jouw risico. Met andere woorden: ook al ligt de oorzaak bij een leverancier, de impact komt gewoon bij jou terecht. Bestuurlijk, juridisch en operationeel.

In deze blog neem ik je mee in wat ketenrisico’s écht betekenen voor gemeenten, waarom het geen ICT-feestje is maar een bestuurlijk vraagstuk, en hoe je hier gestructureerd grip op krijgt zonder te vervallen in vinklijstjes en papieren zekerheden.

Download hier een pdf van deze blog

Ketenrisico’s: niet nieuw, wel structureel onderschat

Informatiebeveiliging binnen gemeenten is jarenlang vooral intern ingestoken. Denk aan beleid, procedures, awareness, technische maatregelen en interne controles. Maar ondertussen is de werkelijkheid veranderd. De meeste kritische processen draaien niet meer op systemen die volledig “van jezelf” zijn.

Zaaksystemen, financiële pakketten, HR-software, hosting, SOC-diensten, koppelingen met landelijke voorzieningen: bijna alles loopt via derden. En elke schakel in die keten introduceert risico’s waar je zelf maar beperkt invloed op hebt, terwijl je er wél verantwoordelijk voor bent.

Dat wringt. Want in de praktijk zie je dat ketenrisico’s vaak worden weggezet als:

- “Dat ligt bij de leverancier.”

- “Zij zijn ISO-gecertificeerd, dus het zal wel goed zijn.”

- “Dat regelen we contractueel.”

Het NCSC is daar heel duidelijk over: dat is onvoldoende. Besturen van ketenrisico’s vraagt actief eigenaarschap, juist van het bestuur.

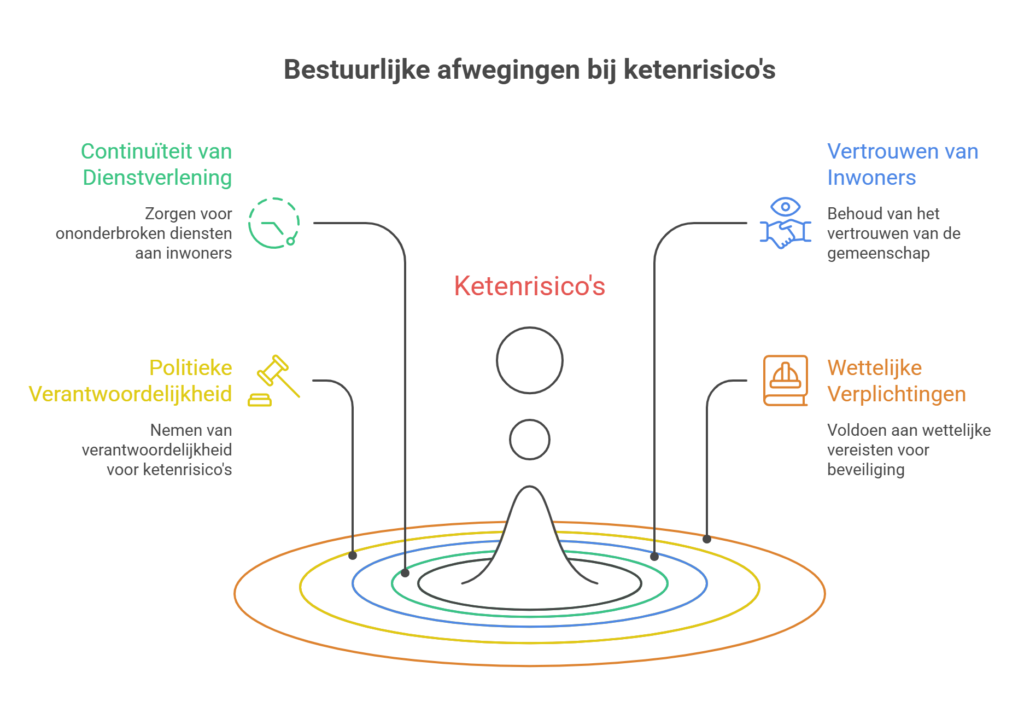

Waarom dit een bestuurlijk vraagstuk is

Een van de belangrijkste boodschappen van het NCSC is dat ketenrisico’s niet alleen operationeel of technisch zijn. Ze raken direct aan:

- Continuïteit van dienstverlening.

- Vertrouwen van inwoners.

- Politieke en bestuurlijke verantwoordelijkheid.

- Wettelijke verplichtingen (zoals de Cyberbeveiligingswet).

Toch zie ik in veel gemeenten dat dit onderwerp blijft hangen bij de CISO of informatie/ICT-manager. Alsof zij “even” kunnen afdwingen dat leveranciers veilig werken, transparant zijn en tijdig melden. Dat kan simpelweg niet.

Besturen van ketenrisico’s betekent keuzes maken:

- Welke processen vinden we zó kritisch dat we afhankelijkheid willen beperken?

- Welke risico’s accepteren we bewust?

- Waar investeren we extra in toezicht en controle?

- Wanneer zeggen we als gemeente: dit risico vinden we niet acceptabel, ook al is de leverancier marktleider?

Dat zijn geen technische keuzes. Dat zijn bestuurlijke afwegingen.

“Jouw probleem, jouw risico” in de praktijk

Wat bedoelt het NCSC hier nu concreet mee? Simpel gezegd: als een leverancier wordt gehackt, uitvalt of zijn zaken niet op orde heeft, dan kijkt niemand eerst naar die leverancier. De buitenwereld kijkt naar jou.

Denk aan:

- Uitval van burgerdiensten door een storing bij een SaaS-leverancier.

- Datalekken bij een verwerker van persoonsgegevens.

- Ransomware bij een IT-partner waardoor systemen dagenlang onbruikbaar zijn.

- Onvoldoende logging of herstelmogelijkheden omdat “dat niet in het contract zat”.

In al deze gevallen moet het college van B&W uitleg geven. Moet de gemeenteraad vragen stellen. Moet de gemeente communiceren met inwoners en toezichthouders. En dan blijkt vaak dat het zicht op de keten beperkt was, terwijl het risico er al die tijd wél was.

Contractmanagement is noodzakelijk, maar niet voldoende

Veel gemeenten proberen ketenrisico’s te beheersen via contracten. Verwerkersovereenkomsten, SLA’s, DPIA’s, auditrechten, ISO-certificaten. Allemaal belangrijk, maar ze geven een schijnzekerheid als ze niet actief worden gebruikt.

Een contract is een startpunt, geen eindpunt. Want:

- Een auditrecht dat je nooit gebruikt, levert niets op.

- Een ISO-verklaring zegt weinig over jouw specifieke risico’s.

- SLA’s helpen niet bij grootschalige cyberincidenten.

- DPIA’s verouderen snel als systemen of leveranciers wijzigen (persoonlijke note: veel organisaties denken nog steeds dat 1x een DPIA uitvoeren voldoende is).

Besturen van ketenrisico’s betekent dat je ook ná het tekenen van het contract blijft sturen, volgen en bijsturen.

Van vertrouwen naar aantoonbaar vertrouwen

Een belangrijke verschuiving die het NCSC benoemt, is de stap van impliciet vertrouwen naar aantoonbaar vertrouwen. Dat betekent niet dat je elke leverancier continu moet wantrouwen, maar wel dat je inzicht wilt hebben in wat er écht gebeurt.

Dat begint met simpele maar vaak ongemakkelijke vragen:

- Welke leveranciers zijn cruciaal voor onze primaire processen?

- Welke gegevens en systemen zijn van hen afhankelijk?

- Wat gebeurt er als deze partij morgen uitvalt?

- Hoe snel kunnen wij herstellen?

- Wie is verantwoordelijk voor welke actie bij een incident?

Ik merk in de praktijk dat veel gemeenten heer geen actueel overzicht van hebben. Leveranciers zijn historisch gegroeid, contracten zijn verlengd, koppelingen zijn bijgebouwd. Zonder ketenoverzicht kun je geen ketenrisico’s besturen.

Ketenrisico’s en de Cyberbeveiligingswet

Met de komst van de Cyberbeveiligingswet wordt het onderwerp nog urgenter. Gemeenten moeten aantoonbaar risico’s beheersen, incidenten kunnen melden en passende maatregelen nemen. Daarbij hoort nadrukkelijk ook de toeleveringsketen.

Belangrijk punt: je kunt verantwoordelijkheid niet uitbesteden. Ook niet als een leverancier “NIS2-proof” zegt te zijn. Jij blijft verantwoordelijk voor:

- Risicoanalyse.

- Passende beheersmaatregelen.

- Toezicht op naleving.

- Bestuurlijke besluitvorming over acceptatie van risico’s.

Dat vraagt om een volwassen benadering waarin ketenrisico’s onderdeel zijn van je reguliere governance, niet een los dossier ergens onder in de la.

Hoe pak je dit als gemeente wél werkbaar aan?

Grip op ketenrisico’s hoeft niet te betekenen dat je alles tegelijk perfect regelt. Het gaat om richting, samenhang en eigenaarschap.

Een werkbare aanpak begint vaak met:

- Inzicht: maak een overzicht van kritische processen en afhankelijkheden in de keten.

- Prioritering: niet elke leverancier is even kritisch. Focus op waar de impact het grootst is.

- Rollen en verantwoordelijkheden: bepaal wie bestuurlijk eigenaar is van welk risico.

- Dialoog met leveranciers: ga verder dan papier en voer het gesprek over scenario’s en verwachtingen.

- Integratie in governance: neem ketenrisico’s mee in risicomanagement, planning & control en bestuurlijke rapportages.

Wat hierbij helpt, is om ketenrisico’s niet als iets extra’s te zien, maar als een logisch onderdeel van bestaand risicomanagement en informatiebeveiliging.

Tot slot

De boodschap van het NCSC is confronterend, maar ook realistisch. In een digitale overheid bestaat “dat ligt bij de leverancier” niet meer. Afhankelijkheden zijn een feit, en daarmee ook de risico’s.

De vraag is niet of je ketenrisico’s hebt, maar of je ze kent, bespreekt en bestuurt. Gemeenten die dat nu serieus oppakken, bouwen niet alleen aan compliance, maar vooral aan continuïteit en vertrouwen.

En misschien wel het belangrijkste: ze voorkomen dat ze pas wakker worden op het moment dat het écht misgaat.

Heb je hulp nodig bij het inrichten of verbeteren van contract- en leveranciersmanagement binnen jouw gemeente? IB&P ondersteunt je graag bij het verkrijgen van grip op ketenrisico’s, het opstellen en beheren van verwerkersovereenkomsten en het inrichten van structurele monitoring en sturing. Neem gerust contact met ons op om de mogelijkheden te bespreken.

- Jouw leverancier, jouw risico: Waarom ketenrisico’s geen IT-probleem zijn - 20 maart 2026

- Ransomware bij een leverancier – waarom wachten geen strategie is - 10 januari 2026

- Onzichtbare AI in systemen: privacyrisico’s voor gemeenten - 8 december 2025

Training

Vraag informatie aan om deze cursus in-house te organiseren!

Meer blogs lezen

Ransomware bij een leverancier – waarom wachten geen strategie is

Onzichtbare AI in systemen: privacyrisico’s voor gemeenten

Het belang van de Management Review binnen het ISMS

De rol van de CISO tijdens calamiteiten

De interne controlecyclus; zo maak je toetsing werkbaar